Posiblemente muchos usuarios de Chrome han instalado malware como bloqueadores de anuncios

Andrey Meshkov, el cofundador del bloqueador de anuncios AdGuard, echó un vistazo a los scripts de algunas de las aplicaciones más populares de bloqueo de anuncios y encontró algunas cosas sospechosas. Como si tratar de navegar en forma privada on line no fuera ya lo suficientemente complicado, resulta que ahora, hasta el bloqueador de anuncios que tal vez instaló en su navegador puede ser en realidad un malware.

Andrey Meshkov, el cofundador del bloqueador de anuncios AdGuard, se interesó recientemente por algunas extensiones de bloqueo de anuncios disponibles para el navegador más popular Chrome, de Google. Estas extensiones se diseñaron deliberadamente para que parecieran bloqueadores de anuncios legítimos y bien conocidos, pero Meshkov quiso averiguar más, así que descargó una y echó un vistazo al código.

"Básicamente lo descargué y verifiqué qué solicitudes hacía la extensión", dijo Meshkov. "Algunas peticiones extrañas me llamaron la atención." (https://blog.adguard.com/en/over-20-000-000-of-chrome-users-are-victims-of-fake-ad-blockers/ )

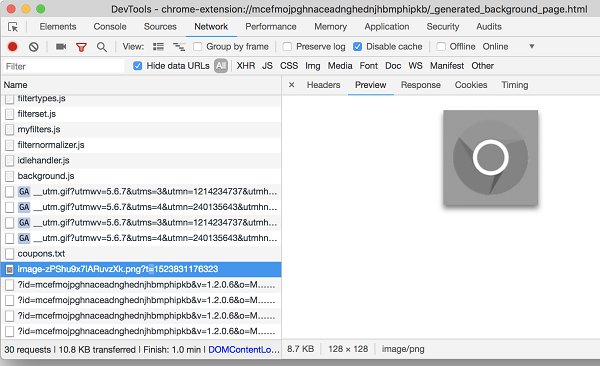

Meshkov descubrió que la extensión AdRemover para Chrome -que contaba con más de 10 millones de usuarios- tenía código oculto dentro de una imagen que se cargaba desde el servidor de comandos remotos, lo que daba al creador de la extensión la capacidad de cambiar sus funciones sin necesidad de actualizarlas. Esto va en contra de la política de Google, y después de que Meshkov escribiera sobre algunos ejemplos en el blog de AdGuard, muchos de los cuales tenían millones de descargas, Chrome eliminó la extensión de la tienda. Google confirmó que estas extensiones habían sido eliminadas.

Aunque Meshkov no vio inmediatamente para qué estaba recolectando datos la extensión, dijo que tener este enlace a un servidor remoto es peligroso porque podría cambiar el comportamiento de su navegador de muchas maneras. Meshkov dijo además, que podría alterar la apariencia de las páginas, “trackear” (rastrear) la información del usuario, o cargar extensiones adicionales que el usuario no ha instalado.

Yan Zhu, una ingeniera de software que trabaja para el navegador Brave ( https://brave.com ), browser muy consciente de la privacidad del usuario, tanto como el browser Cliqz ( https://cliqz.com/en/ ), observó los hallazgos de Meshkov y expresó que Chrome tiene un largo historial de aprobación de extensiones que evalúa de forma superficial. También dijo que aunque una extensión con este tipo de código no podía hacer "literalmente nada", definitivamente podía ejecutar algún comportamiento malicioso.

"Por ejemplo, la extensión podría probablemente ser el intermediario de todas las peticiones procedentes de su navegador, pero no puede, por ejemplo, leer la base de datos de contraseñas cifradas de su browser, porque no es un privilegio que las extensiones puedan tener", explicó Zhu a través de un mensaje directo en Twitter.

Meshkov dijo que mientras Google eliminaba las extensiones que el marcaba, de todos modos la tienda está llena de este tipo de extensiones incompletas y copiadas. En el pasado, estas extensiones han acabado infectando con malware a los usuarios.

Por eso, hay que tener cuidado con lo que se instala en el navegador. Extensiones de bloqueo de trackers (rastreadores) que han demostrado ser confiables son: HTTPS Everywhere, Privacy Badger ( ambos hechos por la Electronic Frontier Foundation - EFF, https://www.eff.org ), Ghostery y DuckDuckGo Privacy Plugin.